CallStranger, UPnP 취약점

CVE-2020-12695

2020.6.8일, UPnP(Universal Plug and Play) stack의 새로운 취약점이 공개됐다. Yunus Çadirci가 발견했으며, CallStranger라고 불린다.콜스트레인저는 데이터 탈취, 봇넷에 편입시켜 DDoS 공격에 동원, 내부 네트워크 탐색 등에 악용될 수 있다. 이 중에서 데이터 탈취가 가장 큰 위험으로 지목됐다.

UPnP 기능은 네트워크 상의 기기들을 자동으로 발견하고 상호작용을 할 수 있게 해준다. 애초에 신뢰할 수 있는 내부 네트워크에서 사용하는 목적으로 개발된 것이기 때문에, 인증이나 검증 같은 보안 절차가 없다. 따라서 해킹에 취약하고 실제로 많이 악용되고 있다.

카네기 멜론 대학의 보안 협력 센터에서는, UPnP는 인터넷을 통해 즉 내부 네트워크를 넘어서는 이용할 수 없어야 한다고 강조했다. 그러나 현실은 간단한 쇼단(Shodan) 검색만으로도 인터넷에 노출된 5백만 대 이상의 기기를 발견할 수 있다고 한다. 소프트웨어에 취약점이 있거나 잘못 설정된 경우가 많다는 얘기다.

UPnP 스택의 개발을 담당하고 있는 OCF(Open Connectivity Foundation)은 이에 대한 패치를 2020,4,17일에 배포했다. 따라서 그 이전 버전의 UPnP는 모두 취약하다. 영향권에 있는 기기는 PC를 비롯해 라우터(공유기), 프린터, 게임기, 카메라, TV, 미디어 장치 등 광범위한 IOT 기기들이다.

소프트웨어 업데이트가 근본적인 해결책이지만, 많은 IOT 기기들은 업데이트를 기대하기 어렵다. 이를 고려해 Yunus는 다음과 같은 임시 대응책을 제시했다.

인터넷에 직접 연결된 기기의 UPnP 기능은 가급적 끈다.

UPnP 장치들이 데이터를 외부로 전송하지 못하도록 네트워크 설정을 한다.

취약점이 이미 악용된 적은 없는지 네트워크 보안 로그를 검토한다.

인터넷 사업자나 네트워크 보안 업체에 UPnP 트래픽을 차단할 수 있는지 문의한다.

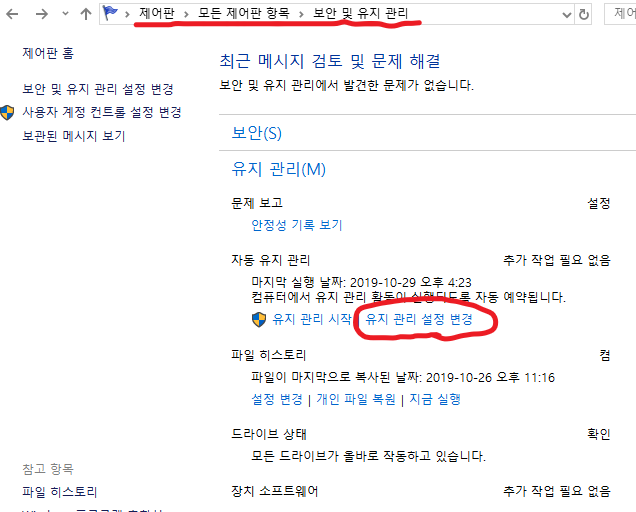

가정에서는 공유기의 UPnP 기능을 끄는 것으로 충분하겠다(관1). 공유기만이 인터넷에 직접 연결되고, 나머지 기기들은 공유기를 통해 연결되기 때문이다.

관련 자료

참고 자료

블로그 관리자가 댓글을 삭제했습니다.

답글삭제