DNS 설정을 바꾸는 Extenbro 악성코드

DNS 하이재킹

Extenbro DNS-changer는 PC의 DNS 서버 설정을 바꿔, 해커의 DNS 서버를 이용하게 만드는 악성코드다. 가장 기본적인 DNS hijacking 방법이다. 이런 짓을 하는 이유는, 피해자가 원하는 사이트 대신 악성 사이트로 연결시키거나 특정 사이트에 접속하지 못하게 하는 것이다.Extenbro는 다른 악성코드, 주로 애드웨어와 함께 배포되어 이를 지원하는 역할을 한다. DNS 설정을 조작해서 보안 사이트에 접속하지 못하게 한다. 따라서 피해자는 애드웨어 감염을 알게 돼도, 보안 앱을 다운로드할 수가 없다. 이미 설치된 보안 앱은 업데이트를 할 수가 없다.

4개의 악성 DNS 서버 설정

Windows 10은 여러 개의 DNS 서버를 지정할 수 있는데, 보통은 2개만 사용한다. DNS 설정을 하는 방법은 (관1)에서 자세히 썼다. (관1)의 그림처럼, 기본과 보조 2개를 설정하는 게 일반적이다. 그런데 익스텐브로는 4개를 해커의 것으로 설정한다. 따라서 확인하려면 반드시 '고급' 버튼을 눌러야 한다. '고급' 버튼을 누르면 아래 그림(참1)처럼 4개 모두를 볼 수 있다.작업 스케줄러에 추가

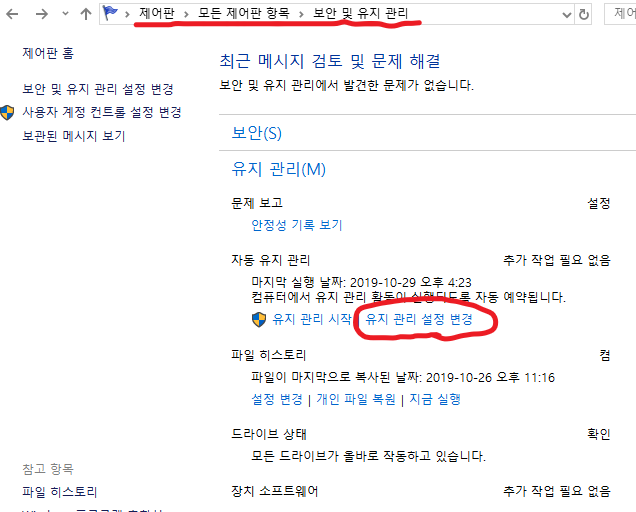

익스텐브로는 작업 스케줄러에 예약된 작업을 추가하여, 주기적으로 DNS 설정을 확인한다. 따라서 이 악성코드를 제거하지 않고 DNS 설정을 복구하기만 하면, 재부팅시나 일정 시간 후에 다시 악성 설정으로 바뀌게 된다. 또한 이 작업은 무작위의 폴더와 실행 파일 이름을 사용하므로, 찾아내기 어렵다.루트 인증서 설치

익스텐브로는 임의의 인증서를 root certificate로 설치한다. 이것은 https 통신을 가로채기 위해서다(관2).재부팅은 금물

Extenbro에 감염된 경우에는 보안 관련 사이트에 접속할 수 없으므로, 보안 앱을 설치하거나 업데이트할 수가 없다. 따라서 먼저 DNS 설정을 복구해서 보안 사이트에 접근할 수 있게 해야 한다. '자동으로 DNS 서버 주소 받기'를 선택하면 손쉽게 복구할 수 있다. 수동으로 설정하려면 '고급' 버튼을 눌러 4개 모두 수정하거나 삭제해야 한다.DNS 설정을 복구했으면, 브라우저를 다시 시작해야 한다. 그래야 변경 내용이 반영된다. 잘 안되면 네트워크 연결을 끊었다가 다시 연결한다. 작업 스케줄러 때문에 말짱 도루묵이 될 수 있으므로, 재부팅을 해서는 안되고 시간을 지체해도 안된다. 재빨리 보안 앱을 설치하거나 업데이트해서 악성코드를 제거한다.

익스텐브로가 설치한 악성 루트 인증서도 제거해야 한다. 악성 인증서는 보안 앱이 제거하거나 운영체제에서 신뢰할 수 없는 것으로 표시하는 것이 보통이다. 사용자가 수동으로 제거할 수도 있는데, 찾아내기가 무척 어렵다. [윈도우 키]+[S]를 눌러 "인증서 관리"를 검색하면 인증서 관리 도구를 실행할 수 있다.

MalwareBytes는 레지스트리 편집기로 제거하라고 안내하고 있다. 원본 그림(참1)이 작아 잘 보이지 않는데, "36509B8F624CE280E0C797F42F4A8F552A280313"이 악성 인증서다. 이 항목을 제거하면 된다.

관련 자료

참고 자료

댓글

댓글 쓰기