MS 백신에 해킹 취약점

2018.4.3일 Windows Defender를 비롯한 마이크로소프트의 백신 제품에서 원격으로 해킹할 수 있는 취약점이 공개됐다. MMPE(Microsoft Malware Protection Engine), 즉 악성코드를 탐지하고 제거하는 핵심 요소의 결함으로, 특수하게 제작된 코드를 스캔하게 되면 메모리 오류를 일으켜, 해커의 임의적인 코드를 실행하게 된다.

MMPE는 기본적으로 실시간 감시를 하기 때문에, 특수 코드를 스캔하게 만드는 방법은 여러 가지이다. 웹 사이트에 자바 스크립트로 심어 놓을 수도 있고, 메일에 첨부 파일로 보낼 수도 있다.

위험도는 critical(심각함) 등급이다. Remote Code Execution(원격코드 실행) 혹은 Arbitrary Code Execution(임의코드 실행) 취약점은, 해커가 원격으로 인터넷을 통해 아무 코드나 실행할 수 있다는 뜻으로, 시스템을 완전히 장악당하는 최악의 것이다. 해커는 프로그램을 설치하고, 파일을 보고 수정하고 삭제할 수도 있다.

다만 실제 악용 가능성은 마이크로소프트의 자체 기준상 2등급인 Less Likely 등급이다. 이는 exploit code를 만드는 게 가능할지라도 만들기가 어렵거나, 특정한 타이밍에 공격이 이뤄져야 한다거나, 대상 시스템에 따라 일정치 않은 결과를 나타내거나 하는 등의 이유로, 실제 공격이 이루어지기는 쉽지 않다는 의미이다.

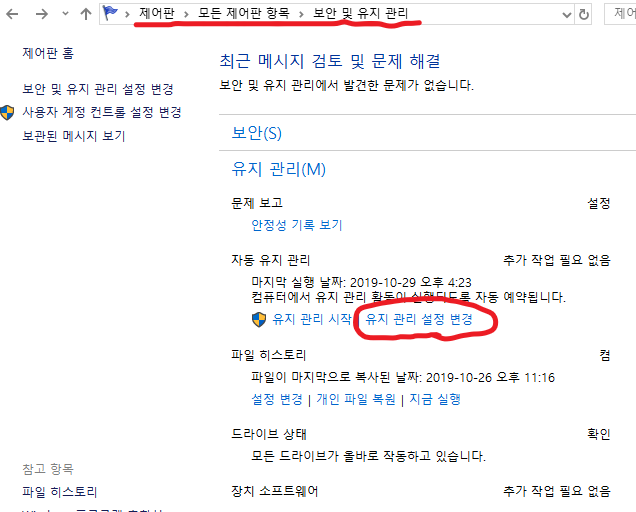

이 취약점은 이미 패치 배포가 완료된 상태이다. Windows Defender의 정보에서 엔진 버전이 1.1.14700.5 이상이면 패치된 것이다. 윈도우 디펜더의 엔진 업데이트는 정의 업데이트 시에 수시로 이루어져, 취약점이 알려진 시점에는 이미 문제는 해결된 것이다.

이처럼 백신 제품에서도 종종 취약점이 발견되고, 특히 MMPE의 버그가 발견된 것은 2017년 5월 이래로 이번이 4번째다.

그러나 윈도우 디펜더가 특히 취약하다기 보다는, 윈도우 10에 기본 탑재되어 집중적인 공략 대상이 되기 때문이라고 생각된다. 해커 입장에서는 반드시 돌파해야 하는, 오마하 해변의 독수리 요새같은 것이니까.

참고 자료

MMPE는 기본적으로 실시간 감시를 하기 때문에, 특수 코드를 스캔하게 만드는 방법은 여러 가지이다. 웹 사이트에 자바 스크립트로 심어 놓을 수도 있고, 메일에 첨부 파일로 보낼 수도 있다.

위험도는 critical(심각함) 등급이다. Remote Code Execution(원격코드 실행) 혹은 Arbitrary Code Execution(임의코드 실행) 취약점은, 해커가 원격으로 인터넷을 통해 아무 코드나 실행할 수 있다는 뜻으로, 시스템을 완전히 장악당하는 최악의 것이다. 해커는 프로그램을 설치하고, 파일을 보고 수정하고 삭제할 수도 있다.

다만 실제 악용 가능성은 마이크로소프트의 자체 기준상 2등급인 Less Likely 등급이다. 이는 exploit code를 만드는 게 가능할지라도 만들기가 어렵거나, 특정한 타이밍에 공격이 이뤄져야 한다거나, 대상 시스템에 따라 일정치 않은 결과를 나타내거나 하는 등의 이유로, 실제 공격이 이루어지기는 쉽지 않다는 의미이다.

이 취약점은 이미 패치 배포가 완료된 상태이다. Windows Defender의 정보에서 엔진 버전이 1.1.14700.5 이상이면 패치된 것이다. 윈도우 디펜더의 엔진 업데이트는 정의 업데이트 시에 수시로 이루어져, 취약점이 알려진 시점에는 이미 문제는 해결된 것이다.

이처럼 백신 제품에서도 종종 취약점이 발견되고, 특히 MMPE의 버그가 발견된 것은 2017년 5월 이래로 이번이 4번째다.

그러나 윈도우 디펜더가 특히 취약하다기 보다는, 윈도우 10에 기본 탑재되어 집중적인 공략 대상이 되기 때문이라고 생각된다. 해커 입장에서는 반드시 돌파해야 하는, 오마하 해변의 독수리 요새같은 것이니까.

참고 자료

댓글

댓글 쓰기